三分钟上手 SNMP 扫描:从协议到实战工具全解析

01SNMP 协议速览:161 端口背后的“信息入口”

SNMP(简单网络管理协议) 的核心思路是:让设备主动“报备”自身状态,管理员只需轻点鼠标就能掌握全网设备健康。客户端发送陷阱报文走 162 端口,服务器端监听则用 161 端口。一旦目标服务器的 SNMP 配置开放、团体名(community string)未做限制,攻击者就能在极短时间内攫取大量敏感信息——从操作系统版本到硬盘序列号,一应俱全。

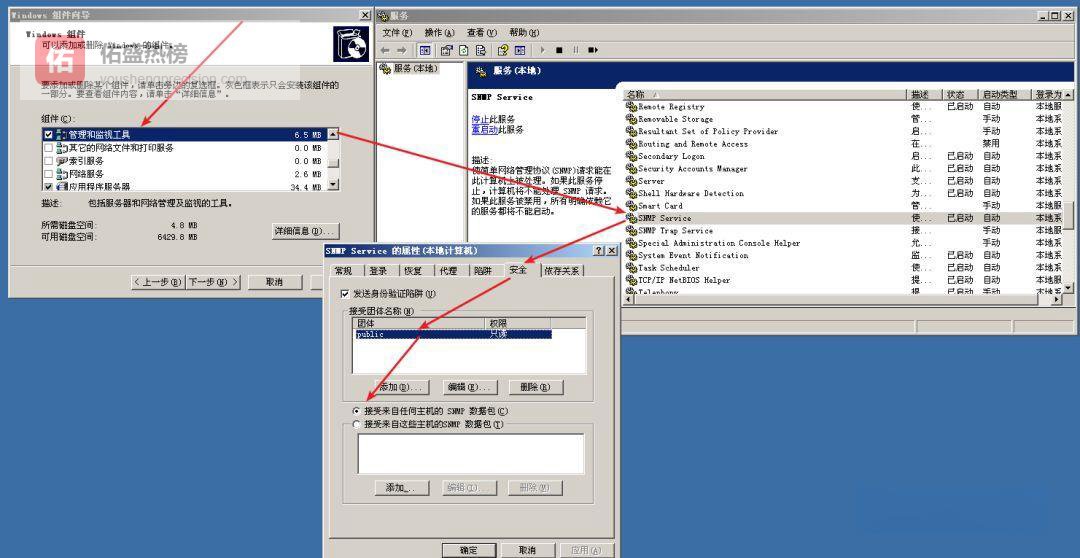

02Windows 2003 环境下的 SNMP 服务部署

以 Windows 2003 为例,三步即可开启 SNMP 支持:

打开“控制面板 → 添加或删除程序 → 管理工具”,勾选“Simple TCP/IP Services”并安装;

在“服务”列表中找到 SNMP Service,手动启动;

右键“属性”→“安全”标签,把“接收任何机器的 SNMP 请求”选项打钩,默认配置几乎等于把大门敞开。

03onesixtyone:Kali 自带的最快“信息收集器”

Kali Linux 自带的 onesixtyone 正因 SNMP 的 161 端口而得名。命令格式极简:onesixtyone <IP> <community>

示例:onesixtyone 192.168.1.100 public

输出示例:CPU 架构、Windows 版本、系统 UPTIME 等基础字段。

若不确定团体名,可加 -c 参数后跟字典文件进行暴力破解,速度极快。

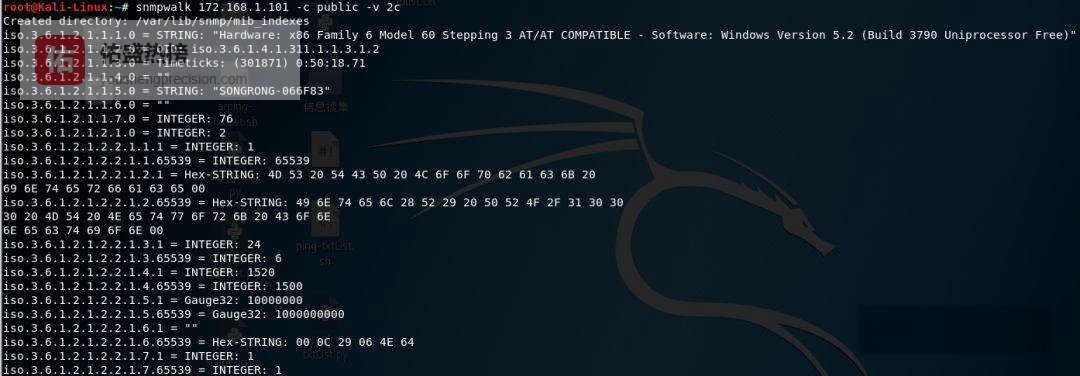

04snmpwalk:细节狂魔的“全科扫描”工具

snmpwalk 的威力在于“走”得深——从 CPU 温度到进程列表,只要 OID 支持,它都能拿到。常用参数:

-c:团体名

-v:SNMP 版本(1、2c、3)

-v 3 还需指定认证与加密方式

输出为 MIB-2 标准字段,乍看像“天书”,却胜在全面:硬盘序列号、开启服务、用户账号、已装软件包……一条命令即可生成海量数据。

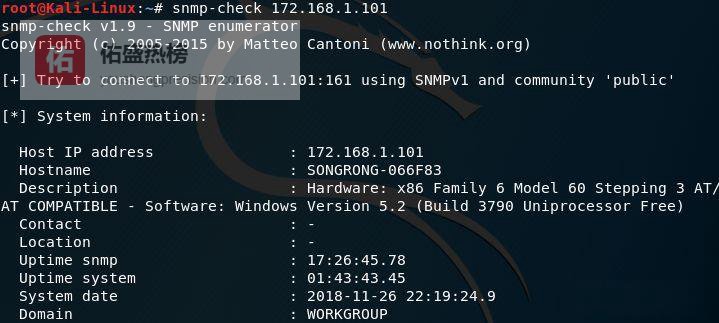

05snmp-check:让结果“看得懂”的扫描利器

若嫌弃 snmpwalk 输出过于专业,可试试 snmp-check。该工具把 OID 自动映射成易读字段,并给出颜色高亮提示风险等级。

示例输出:系统内核、网卡速率、开放端口、进程列表、IIS 网站配置……一屏即可掌握主机“家底”。

06小结:按需组合,信息搜集事半功倍

快速确认是否开启 SNMP → onesixtyone

需要深度体检 → snmpwalk

追求可读与速览 → snmp-check

实战中常将三者结合:先用 onesixtyone 确认团体名与版本,再用 snmpwalk 做深度采集,最后用 snmp-check 做结果汇总。灵活切换工具,才能让目标主机在扫描结束后“一丝不挂”地呈现在眼前。